Page 129 - Sistem Informasi dan Pengendalian - Ikatan Akuntan Indonesia

P. 129

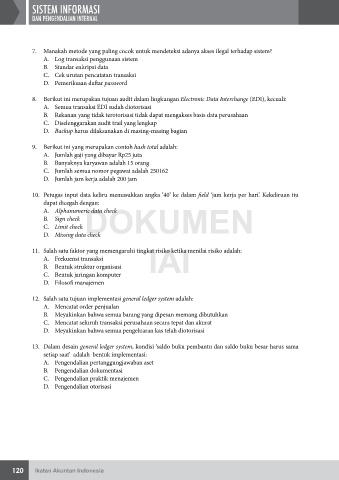

SISTEM INFORMASI

SISTEM INFORMASI

DAN PENGENDALIAN INTERNALAN PENGENDALIAN INTERNAL

D IAI WEB VERSION BAB 8: SIKLUS PROSES BISNIS PENDUKUNG: BUKU BESAR DAN PELAPORAN

120

120 Hak Cipta Hak Cipta 2025 IKATAN AKUNTAN INDONESIA – Dilarang memfoto-kopi atau memperbanyak 121

Hak Cipta 2025 IKATAN AKUNTAN INDONESIA – Dilarang memfoto-kopi atau memperbanyak 2025 IKATAN AKUNTAN INDONESIA – Dilarang memfoto-kopi atau memperbanyak